Vulnerabilità dei sistemi IoT mappate dagli esperti. In occasione di una sessione di Black Hat USA 2020, il team di JSOF (società di cyberconsulenza israeliana) ha offerto un’analisi tecnica approfondita della serie di 19 vulnerabilità zero-day (note anche come Ripple20) scoperte nel 2019 che hanno colpito centinaia di milioni di dispositivi IoT praticamente in tutti i settori verticali.

Indice degli argomenti

Vulnerabilità dei dispositivi IoT: quali sono

Le vulnerabilità dei sistemi IoT fanno parte di uno stack TCP / IP chiamato Treck TCP / IP. Si tratta di una libreria ampiamente utilizzata in un’ampia varietà di dispositivi connessi e sistemi sensorizzati di fornitori come Intel, Cisco o HPE, che possono essere utilizzati in operazioni critiche e sono notoriamente difficili da patchare. Secondo gli esperti, 4 vulnerabilità sono particolarmente critiche, perché legate all’esecuzione di codice in modalità remota mentre otto sono punti deboli del Common Vulnerability Scoring System di gravità medio-alta con qualche possibilità di RCE.

Presidiare e proteggere la IoT quotidiana

I dispositivi IoT sono entrati a far parte della nostra quotidianità: sono presenti negli ospedali come nelle nostre case, sulle reti idriche ed elettriche e sui servizi pubblici. Dallo smartphone alla Playstation, dalle smart TV alle lavatrici intelligenti, conviviamo con dispositivi che possono essere colpiti dalle vulnerabilità di Ripple20.

Lo stack Treck, infatti, è stato utilizzato nei prodotti più disparati: router e DVR, dispositivi medicali o sistemi di controllo industriale (ICS). I ricercatori di JSOF hanno sottolineato come la libreria TCP / IP si sia diffusa in tutta la catena di fornitura tecnologica negli ultimi due decenni, con diverse versioni che supportano centinaia di milioni di dispositivi. Questo ha creato un effetto a catena in tutto il settore tecnologico, da cui il nome di Ripple20. Il problema è che, mentre alcuni dei principali fornitori hanno rilasciato avvisi e patch per le vulnerabilità di Ripple20, altri non lo hanno fatto.

Laddove il cloud non arriva

La progressiva diffusione di applicazioni IoT a livello world wide sta portando le imprese a riscontrare delle carenze nel cloud. Quando si tratta di analisi, monitoraggio e gestione in tempo reale, infatti, il cloud non aiuta i progetti IoT a esprimere il loro pieno potenziale. L’elaborazione e l’analisi dei dati raccolti dai dispositivi IoT, invece, può essere eseguita presso o vicino alla fonte, grazie all’edge computing.

L’edge rappresenta un’evoluzione del cloud a supporto dell’Internet of Things, fornendo l’anello mancante fra i dati dei dispositivi IOT che devono essere spinti alla nuvola, e quelli che richiedono una elaborazione ai margini (in edge) per offrire maggiore affidabilità al flusso dei dati.

Che cos’è l’edge computing

Le persone hanno sempre più bisogno di interagire con applicazioni e sistemi in tempo reale. La centralizzazione massiccia del cloud e i data center delocalizzati offrono interessanti economie di scala e modelli di servizio molto funzionali ma il peso dei dati e la velocità di trasmissione non possono prescindere dai principi base della fisica. Attendere che un data center (spesso ubicato o molte miglia di distanza) funzioni ha un impatto negativo sugli utenti e sul business. Il problema della latenza si risolve attraverso una decentralizzazione dei data center, granularizzati e configurati come micro data center. Edge computing, fog computing ed edge data center costituiscono il triangolo d’oro della governance.

I vantaggi dell’edge computing

I vantaggi dell’edge computing includono tempi di attività elevati, costi ridotti, gestione remota e sicurezza. Grazie all’edge computing, la larghezza di banda diventa meno problematica perché i dati viaggiano spesso su una rete locale ad alta larghezza di banda privata, con un’affidabilità molto più elevata. Il tutto garantendo una gestione più semplice e meglio presidiata dei dati. La vicinanza alle fonti dati, infatti, offre:

- disponibilità operativa anche se la connessione e intermittente

- approccio economicamente più conveniente

- interoperabilità tra sistemi legacy e nuovi dispositivi

- sicurezza e compliance

Non a caso, secondo MarketsandMarkets, il mercato dell’edge computing crescerà fino a 6,72 miliardi di dollari entro il 2022, rispetto a 1,47 miliardi di dollari del 2017.

L’edge è in affiancamento strategico al cloud

Attenzione: l’edge computing non sostituisce il cloud. Sebbene l’analisi sensibile al fattore tempo verrà eseguita sull’edge IoT, l’elaborazione a più elevato utilizzo di risorse verrà comunque inviata al cloud. E il cloud sarà il luogo in cui i dispositivi periferici invieranno eccezioni e riepiloghi per l’archiviazione o l’ulteriore elaborazione. Inoltre, il cloud sarà responsabile della digestione dei dati IoT e della creazione di modelli di apprendimento automatico, che verranno quindi inviati all’edge per essere messi in azione.

La vulnerabilità dei dispositivi IoT rispetto all’edge

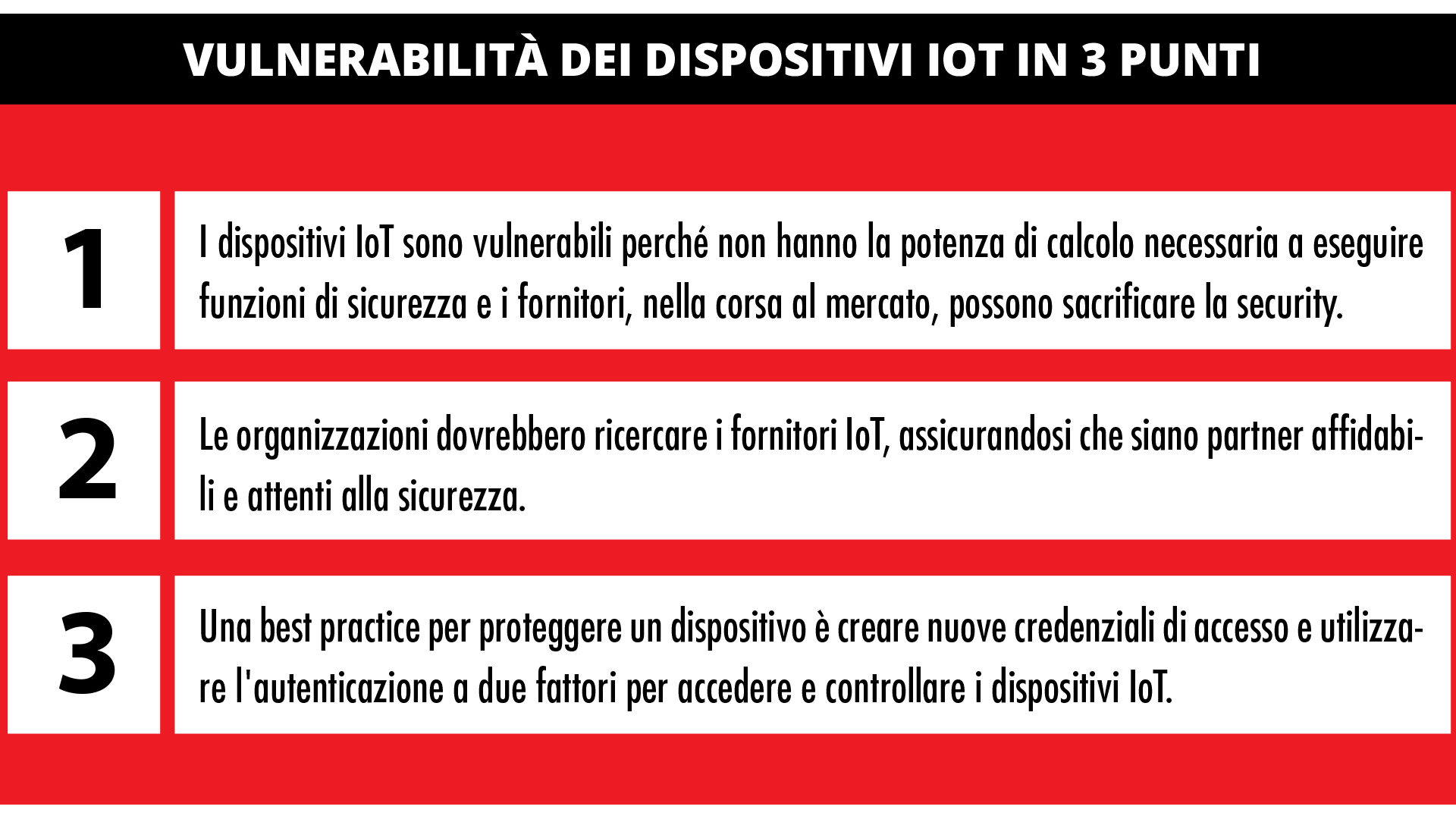

Il 76% dei professionisti del rischio ritiene che gli attacchi informatici alle proprie organizzazioni saranno probabilmente eseguiti tramite IoT (Fonte: Ponemon Institute e Shared Assessments 2020). Quando si parla di Internet of Things il problema della sicurezza e associato alla quantità di dati che transitano dai dispositivi i sistemi di elaborazione ed analisi e viceversa. Ecco 4 motivi per cui un dispositivo IoT può essere vulnerabile:

- Capacità di calcolo limitate e limitazioni hardware. I dispositivi IoT hanno funzioni specifiche che garantiscono solo capacità di calcolo limitate, lasciando poco spazio a robusti meccanismi di sicurezza e protezione dei dati.

- Tecnologia di trasmissione eterogenea. I dispositivi IOT utilizzano spesso una varietà di tecnologie di trasmissione. Ciò può rendere difficile stabilire metodi e protocolli di protezione standard.

- I componenti del dispositivo sono vulnerabili. I componenti di base vulnerabili e, a cascata, influenzano milioni di dispositivi intelligenti connessi a loro e distribuiti.

- Utenti privi di consapevolezza della sicurezza. La mancanza di consapevolezza della sicurezza degli utenti potrebbe esporre i dispositivi intelligenti a vulnerabilità, mostrando il fianco ai cyberattaccanti.

Dallo smart manufacturing alle smart city, dalla videosorveglianza allo smart metering, dalla smart agriculture allo smart health, comprendere quali sono le vulnerabilità dei dispositivi IoT e come risolvere è una bella sfida. La semplice aggiunta di un indirizzo IP a un oggetto è vero che lo rende parlante: ma lo espone ai rischi della rete.

Di conseguenza, le organizzazioni sono più motivate che mai a garantire che i dispositivi IoT non vengano violati. Secondo i ricercatori, oggi meno del 20% delle aziende riesce a mappare tutti i dispositivi IoT connessi alla propria organizzazione.

Evoluzione della sicurezza IoT

L’IoT rivela che l’acquisizione di tutti i dati è utile per conoscere i comportamenti dei clienti, ma senza dubbio apre la porta a vari vettori di attacco. IDC, ad esempio, prevede che la spesa mondiale per software e hardware attorno all’IoT crescerà rapidamente fino a $ 1,1 trilioni nel 2023.

La buona notizia è che al progredire delle iniziative di conformità, si diffondono sempre più soluzioni di sicurezza IT flessibili, facili da usare, economiche e capaci di fornire funzionalità robuste per gestire e proteggere anche i dati più complessi. In questo contesto, i vantaggi dell’edge si traducono in una gestione più semplice di informazioni e applicazioni.

Vulnerabilità dei dati in 3 esempi concreti

Il 98% di tutto il traffico dei dispositivi IoT non è crittografato, esponendo dati personali e riservati sensibili sulla rete (Fonte: Palo Alto Networks 2020). Tradizionalmente, le informazioni sul dispositivo sono connesse a un server locale in una configurazione isolata.

Smart Health

Le macchine per la risonanza magnetica per immagini sono collegate a un singolo computer o dispositivo di produzione per ottenere la gestione e la crittografia dei dati. In particolare, il mercato IT sanitario deve crittografare i dati per soddisfare le pressioni normative sulla conformità. Poiché i dispositivi IoT allegano intrinsecamente un indirizzo IP ai dati, tali informazioni si connettono al mondo esterno in modo non protetto, aprendo una superficie di attacco per i criminali informatici.

Smart city

Le città intelligenti sono per definizione connesse e comunicanti. I dati di tutti i dispositivi IoT vengono raccolti dai computer locali per semplificare l’analisi dei dati in tempo reale. Questo tipo di tecnologia consente ai dispositivi IoT di eseguire il monitoraggio 24 ore su 24, 7 giorni su 7 del traffico e dei modelli di traffico insieme alla videosorveglianza. Sebbene l’efficienza sia migliorata grazie alla connettività, nel momento in cui il sistema di una città viene violato perché non è stata implementata la crittografia adeguata, potrebbe essere il caos.

Smart manufacturing

Se un sito di produzione come il sistema di videosorveglianza di una linea di produzione di veicoli dovesse essere violato, un produttore avrebbe accesso alla linea di produzione del suo concorrente, fornendo un’intelligenza competitiva istantanea su come sono realizzati i prodotti del concorrente.

La crittografia come metodologia di protezione

È risaputo che la crittografia non può essere implementata senza un sistema di gestione delle chiavi. In passato, la gestione delle chiavi veniva eseguita su moduli di sicurezza hardware grandi e costosi. Esistono nuovi modi per l’IT di implementare tecniche di gestione delle chiavi che sono a basso costo, facili da usare e non richiedono più un’appliance hardware dedicata.

Un gestore di chiavi centralizzato in grado di supportare la crittografia per migliaia di dispositivi IoT è fondamentale poiché in genere ci sono migliaia di dispositivi da gestire e il vecchio approccio alla gestione delle chiavi non supporta questo nuovo caso d’uso.

Cosa devono fare le imprese

La corretta crittografia all’interno di un ambiente IoT deve essere pianificata attentamente. È necessario aderire a una politica di sicurezza definita, implementando le migliori pratiche relative alla creazione, rotazione e distruzione delle chiavi. Il tutto includendo un piano di gestione delle identità ponderato che vada a stratificare la crittografia in tutto l’ecosistema collegato al dispositivo per ridurre i punti di ingresso e limitare i vettori di attacco. Gli esperti indicano le best practice per l’implementazione delle chiavi in un ambiente IoT:

- Generare chiavi univoche per ogni dispositivo. Se i dispositivi condividono una chiave che viene compromessa, anche ogni dispositivo viene compromesso.

- Implementare criteri come le operazioni di ridistribuzione delle chiavi che sostituiscono le vecchie chiavi in base a una pianificazione regolare.

- Crittografare il traffico tra i dispositivi e il gestore delle chiavi.

- Includere il controllo degli accessi basato sui ruoli per implementare la separazione dei compiti di crittografia per garantire che solo gli utenti autorizzati possano accedere alle chiavi.