L’analisi dell’attuale panorama della sicurezza digitale rivela che il 2025 ha rappresentato una profonda frattura per gli equilibri su cui l’Italia e l’Europa hanno costruito la propria stabilità.

Durante il recente convegno «Cybersecurity: immaginare l’imprevedibile», organizzato dall’Osservatorio Cybersecurity & Data Protection del Politecnico di Milano, Alessandro Piva, Direttore dell’Osservatorio, ha presentato i dati di una ricerca che delinea le direttrici fondamentali della cybersecurity nel 2026. Secondo Piva, ci troviamo in una fase storica caratterizzata da tensioni geopolitiche inedite e da un’evoluzione tecnologica che costringe le organizzazioni a una revisione strutturale delle proprie strategie di difesa. La cybersecurity è diventata, a tutti gli effetti, il quinto dominio operativo della difesa, posizionandosi allo stesso livello di terra, mare, aria e spazio.

Indice degli argomenti

Il valore del mercato e la crescita dei servizi gestiti

Nonostante un quadro macroeconomico complesso e l’instabilità generata dalle guerre commerciali, il mercato italiano della sicurezza informatica continua a crescere, raggiungendo nel 2025 un valore complessivo di 2,78 miliardi di euro. Sebbene si registri un lieve rallentamento rispetto al passato, con un tasso di crescita che si attesta al +12%, il settore dimostra una solidità strutturale superiore rispetto alla spesa digitale complessiva delle organizzazioni italiane. Questa dinamica espansiva è trainata principalmente dalla Pubblica Amministrazione (+28%) e dal comparto Finance (+22%), seguiti dal settore Logistica e Trasporti.

Nel corso della sua presentazione, Piva ha evidenziato come la componente dei servizi abbia consolidato la propria predominanza nel mix di spesa aziendale, superando le soluzioni tecnologiche. In particolare, l’attenzione delle imprese si sta spostando verso i Managed Security Services (MSS), ovvero i servizi gestiti esternamente. Come spiegato da Piva: «C’è la necessità di andare a cercare servizi standardizzati, erogati da remoto, come forma di compensazione e di gestione del rischio, trasferendolo laddove è possibile verso l’esterno».

Questa scelta è dettata da una cronica carenza di competenze specialistiche che interessa quasi 9 grandi organizzazioni su 10 in Italia, rendendo l’esternalizzazione della sicurezza operativa un passaggio obbligato per garantire la continuità del business.

Dall’AI generativa all’AI agentica: il nuovo paradigma della minaccia

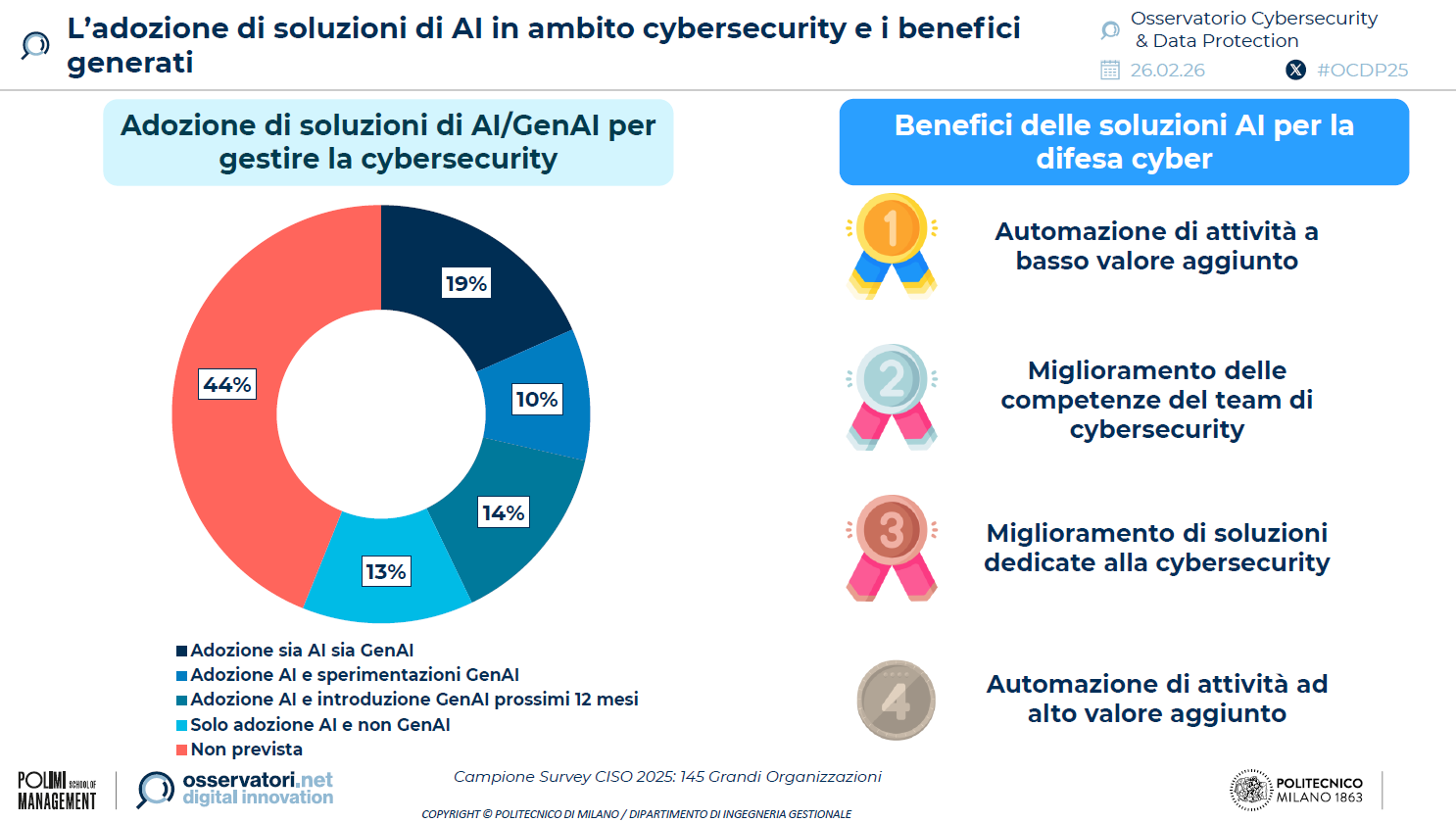

L’anno in corso segna un punto di svolta tecnologico con l’avvento dell’intelligenza artificiale agentica. Alessandro Piva ha descritto questo fenomeno come un salto di qualità nel quale le macchine passano dall’essere semplici strumenti di supporto a diventare operatori autonomi capaci di orchestrare intere campagne di attacco.

Secondo i dati presentati, l’AI agentica è in grado di gestire autonomamente l’80-90% della catena d’attacco, riducendo drasticamente i tempi di esecuzione e abbattendo le barriere d’ingresso per il cybercrime.

«L’intelligenza artificiale diventa molto più proattiva – spiega Piva -, fa domande e questa sarà la prossima sfida che riguarderà l’applicazione di questi agenti autonomi».

Questo scenario sposta il paradigma operativo dal modello human-in-the-loop a quello human-on-the-loop, dove l’essere umano assume esclusivamente il ruolo di supervisore di un processo che è diventato ampiamente indipendente. L’industrializzazione della minaccia cyber permette oggi anche ad attori privi di competenze tecniche avanzate di sferrare offensive complesse, rendendo la velocità di risposta un fattore critico per la sopravvivenza aziendale.

Strategie di investimento e posture di difesa proattiva

Le priorità di investimento per le aziende che guardano alla cybersecurity nel 2026 vedono al primo posto la Endpoint Security, seguita dal Testing & Vulnerability Management.

Quest’ultimo ambito, in particolare, riflette la volontà delle imprese di adottare una postura di sicurezza proattiva, spinta anche dai nuovi obblighi normativi. Tuttavia, l’analisi condotta dal Politecnico di Milano rileva che solo il 28% delle grandi organizzazioni italiane ha superato definitivamente la logica della difesa passiva. Queste realtà, definite altamente resilienti, sono le uniche capaci di integrare sistematicamente quattro leve fondamentali:

- Monitoraggio continuo degli asset critici (attualmente svolto dal 48% delle imprese).

- Esecuzione di analisi per la gestione e valutazione degli impatti sul business (BIA) congiunte tra sicurezza, IT e linee di business (46%).

- Svolgimento di simulazioni realistiche di attacchi informatici (49%).

- Utilizzo dell’intelligenza artificiale nelle operazioni di cybersecurity (56%).

Un elemento di novità strutturale nella governance aziendale è la diffusione della figura del BISO (Business Information Security Officer), che agisce come ponte relazionale per calare le valutazioni di sicurezza direttamente nei processi operativi delle linee di business.

Le scadenze della Direttiva NIS2 e il quadro normativo europeo

La conformità normativa è tornata a essere un tema prepotente nell’agenda dei responsabili della sicurezza. La Direttiva NIS2 rappresenta il motore principale per la messa in sicurezza del mercato europeo, ma porta con sé scadenze operative stringenti per le imprese italiane.

A gennaio 2026 è stato introdotto l’obbligo di notifica degli incidenti cyber, mentre entro il 30 settembre 2026 è previsto il completamento dell’implementazione di tutte le misure di sicurezza richieste.

Il recepimento della normativa non è però omogeneo in tutto il continente. Solo 19 Stati membri su 27 hanno completato l’iter di recepimento, una frammentazione che preoccupa per la solidità della difesa comunitaria. Oltre alla NIS2, le organizzazioni devono gestire la sovrapposizione con il DORA, il Cyber Resilience Act, l’AI Act e il Data Act. Secondo l’analisi dell’Osservatorio, il rischio concreto è che la cybersecurity si trasformi in un mero esercizio di adempimento burocratico, togliendo spazio e risorse allo sviluppo di strategie autonome di mitigazione delle minacce.

Geopolitica e ricerca della sovranità digitale

L’incertezza dello scacchiere globale ha reso la sovranità digitale un fattore di rischio geopolitico concreto. Alessandro Piva ha evidenziato come le imprese italiane stiano iniziando a considerare la provenienza geografica dei fornitori nei propri processi di approvvigionamento tecnologico. I dati della ricerca mostrano che il 73% delle grandi organizzazioni considera la nazione d’origine come un criterio discriminante nel sourcing di cybersecurity, escludendo determinati Paesi o preferendo attivamente soluzioni europee.

Questa tendenza è alimentata dal timore di decisioni unilaterali di attori esteri che potrebbero esporre le filiere strategiche italiane a instabilità. Secondo Alessandro Piva, l’autonomia strategica è un tema centrale nel dibattito attuale: «Ci sono state anche alcune dichiarazioni da parte di Ursula von der Leyen negli ultimi giorni legate ai meccanismi con cui i fornitori e i soggetti europei cercano in qualche modo di rendersi più competitivi, anche per quanto riguarda la scelta nel procurement da parte delle imprese e delle PA». Per fronteggiare l’imprevedibilità, le aziende devono quindi valutare i partner non solo per le performance tecniche, ma per la coerenza di visione e valori rispetto al contesto europeo.

Il fattore umano e la gestione della “Shadow AI”

Nonostante gli investimenti in tecnologia, il fattore umano rimane la criticità prioritaria per il 96% dei responsabili della sicurezza. Il rischio è oggi amplificato dalla diffusione massiccia di soluzioni di intelligenza artificiale consumer all’interno delle organizzazioni.

Il 60% dei CISO esprime preoccupazione per l’uso spontaneo di questi strumenti, che agiscono come nuovi target di attacco e offrono terreno fertile per l’errore umano. La gestione della sicurezza nel 2026 richiede dunque il passaggio da semplici policy informali a sistemi di prevenzione sistemica capaci di integrare tecnologie di difesa specifiche per i modelli generativi.

Lo scenario futuro più probabile, secondo gli esperti consultati dall’Osservatorio, è quello della «Geopolitical Fragmentation». In un’attualità caratterizzata da tensioni costanti tra blocchi contrapposti, la cybersecurity cessa di essere una questione puramente tecnica per diventare un fattore critico di competitività e stabilità macroeconomica. Per proteggere un’organizzazione è oggi necessario interpretare i segnali deboli che arrivano dall’esterno e prepararsi ad affrontare minacce che cambiano costantemente forma e natura.

FAQ: Cybersecurity

Che cos’è la cybersecurity e quali sono i suoi principali elementi?

La cybersecurity, o sicurezza informatica, è un campo in continua evoluzione che si occupa di proteggere sistemi, reti, dati e informazioni digitali da accessi non autorizzati, uso improprio, divulgazione e distruzione di informazioni. Si basa su una combinazione di tecnologie, processi e best practice per proteggere i sistemi informatici. La cybersecurity è più di un insieme di strumenti: è un ecosistema complesso che integra tecnologia, processi e responsabilità umana, rappresentando una vera e propria strategia complessiva, un equilibrio tra innovazione tecnologica e responsabilità umana.

Quali sono le principali minacce alla cybersecurity?

Le minacce alla cybersecurity sono in continua evoluzione e diventano sempre più sofisticate. Tra le principali minacce troviamo gli attacchi digitali intenzionali che crescono significativamente in termini sia di diffusione sia di sofisticazione, con conseguenti difficoltà di individuazione e contrasto. Particolarmente rilevanti sono le APT (Advanced Persistent Threats), minacce tenaci che possono celarsi in una rete per diverso tempo prima di ottenere l’accesso e prelevare le informazioni desiderate. Altri attacchi comuni includono il ransomware, particolarmente pericoloso per le piccole realtà, che può causare non solo danni diretti legati alla perdita dei dati, ma anche ingenti danni di immagine e blocco totale dell’operatività per settimane o addirittura mesi.

Quali sono i ruoli chiave nella gestione della cybersecurity aziendale?

Nella gestione della cybersecurity aziendale, due ruoli fondamentali sono il CIO (Chief Information Officer) e il CISO (Chief Information Security Officer). Il CIO ha visione e responsabilità più ampie, a 360 gradi, dalla infrastruttura ICT agli ambiti applicativi, dagli utenti ai fornitori ICT. Il CISO, invece, ha una responsabilità e specializzazione verticale sulla sicurezza informatica. Tra i principali compiti del CISO troviamo: definire e far rispettare la normativa di sicurezza dell’azienda, prevenire e individuare eventuali debolezze, reagire con prontezza a qualsiasi incidente di cybersicurezza, nonché formare l’organizzazione in materia di sicurezza informatica. La collaborazione efficace tra CIO e CISO è essenziale per rendere sicuro, affidabile e resiliente il sistema informativo aziendale.

Quali metriche dovrebbe monitorare un CISO per valutare l’efficacia della cybersecurity?

Un CISO dovrebbe monitorare KPI specifici suddivisi in tre aree principali: inventario degli asset, gestione delle vulnerabilità e quantificazione del rischio informatico. È fondamentale legare le metriche di sicurezza a quelle di business, traducendo il linguaggio tecnico della sicurezza in termini comprensibili per il business. I CISO dovrebbero concentrarsi su metriche che parlino di costi e rischi in termini economici, focalizzandosi sui risultati per comunicare chiaramente come gli investimenti in sicurezza portino a riduzioni misurabili del rischio. Non si tratta di scegliere tra metriche operative e aziendali, ma di identificare metriche che colleghino i risultati operativi della sicurezza alla mission aziendale.

Come possono le aziende affrontare la carenza di competenze specialistiche in cybersecurity?

Per affrontare la carenza di competenze specialistiche in cybersecurity, le aziende possono adottare diverse strategie. Una soluzione è il ricorso al “temporary management” per i ruoli di CIO e CISO, portando valore aggiunto grazie all’esperienza maturata in diverse organizzazioni. Un’altra opzione è l’utilizzo di MSS (Managed Security Services) per la terziarizzazione della gestione operativa della sicurezza digitale, erogata da consulenti o aziende specializzate, e i CSaaS (CyberSecurity as a Service), erogati in cloud. Queste soluzioni sono particolarmente efficaci per le piccole e micro-organizzazioni dove mancano competenze interne specifiche. È importante anche investire nella formazione continua delle persone, trasformando la sicurezza da costo percepito a leva di resilienza.

Quali sono le opzioni formative disponibili per chi vuole specializzarsi in cybersecurity?

Per chi vuole specializzarsi in cybersecurity, esistono numerosi corsi online sia gratuiti che a pagamento, adatti a diversi livelli di competenza: neofiti, profili intermedi e avanzati. Questi corsi sono raccomandati da esperti del settore e possono essere utili per studenti di informatica, imprenditori e professionisti della sicurezza che puntano a perfezionare le competenze e ad arricchire il proprio percorso di carriera. Oltre alla formazione, è importante considerare anche le certificazioni individuali con validità internazionale, come quelle relative al framework e-CF (European Competence Framework), che possono qualificare le competenze necessarie per ruoli come CIO e CISO, in continua evoluzione data la parallela evoluzione delle tecnologie informatiche e dei processi aziendali.

Quali sono le tendenze emergenti nel campo della cybersecurity?

La cybersecurity è un campo in continua evoluzione, con nuove tecnologie e minacce emergenti che pongono sfide sempre maggiori. Tra le tendenze emergenti si nota una crescente attenzione verso un approccio di cybersecurity end-to-end che comprende protezione dei dati, gestione delle identità digitali, sicurezza infrastrutturale, DevSecOps e formazione continua delle persone. Si osserva anche un aumento dell’utilizzo di servizi gestiti come MSS (Managed Security Services) e CSaaS (CyberSecurity as a Service), particolarmente utili per le organizzazioni che non dispongono di competenze interne specifiche. La gestione delle vulnerabilità si è inoltre estesa oltre le tradizionali vulnerabilità software (CVE) per includere problemi di accesso e configurazioni errate, con particolare attenzione alle configurazioni errate del cloud, aspetto critico per molte organizzazioni nel loro percorso di migrazione alla nuvola.

Come si può sviluppare una strategia di sicurezza informatica efficace a livello aziendale?

Per sviluppare una strategia di sicurezza informatica efficace a livello aziendale, è fondamentale adottare un approccio integrato che unisca tecnologie, normative e valorizzazione delle persone. È essenziale la collaborazione efficace tra CIO e CISO, con una chiara definizione dei ruoli e delle responsabilità. La strategia dovrebbe includere la definizione e l’applicazione di normative di sicurezza, la prevenzione e individuazione di debolezze, la capacità di reagire prontamente agli incidenti e la formazione continua dell’organizzazione. È importante anche collegare le metriche di sicurezza a quelle di business, traducendo il linguaggio tecnico della sicurezza in termini comprensibili per il management aziendale. La cybersecurity dovrebbe essere vista non come un mero costo, ma come un investimento per garantire la resilienza dell’organizzazione di fronte alle minacce informatiche in continua evoluzione.