Sembra davvero essere arrivato il momento di liberarsi definitivamente dal convincimento illusorio che difendere la propria organizzazione dagli attacchi cibernetici equivalga a trasformarla in un castello fortificato con mura alte e solide, il firewall, e un unico ponte levatoio, la VPN (virtual private network).

Non c’è più un’unica porta d’ingresso. Il pericolo esterno oggi arriva da fronti diversi: ambienti IT distribuiti, ibridi, multicloud, attacchi alla supply chain, aumento dei cyberattacchi guidati dall’intelligenza artificiale, rischi emergenti legati a AI agentica e quantum computing pongono nuove sfide in materia di sicurezza.

Al contempo, le esigenze a livello di sovranità dei dati, i cambiamenti normativi, la volatilità dei mercati, le tensioni geopolitiche continuano a mettere alla prova l’agilità, la continuità operativa e la resilienza delle imprese.

«Tutti questi elementi hanno reso il confine del perimetro aziendale sempre più labile» spiega Elena Accardi, country manager per l’Italia di Zscaler, fornitore statunitense di soluzioni per la sicurezza nel cloud. Il contesto è la presentazione a Milano dei risultati dell’ultima ricerca, The Ripple Effect: A Hallmark of Resilient Cybersecurity, che pone in risalto il divario tra la percezione che le aziende hanno del proprio livello di resilienza IT e la loro preparazione effettiva rispetto alle minacce esterne.

Indice degli argomenti

Allargare la prospettiva

Nella sicurezza perimetrale, una volta superato il muro del firewall, magari con credenziali sottratte a un dipendente, la rete considera l’utente legittimo. Tale fiducia implicita è fonte di rischio, perché, da dentro, il malintenzionato può muoversi liberamente, sfruttando la tattica del movimento laterale per compromettere server, dati sensibili o altri asset di valore.

«Non possiamo più pensare di continuare a investire solo su questo perimetro netto, di continuare a mettere i lucchetti su questa porta d’ingresso. Dobbiamo iniziare a pensare anche a ciò che sta al di fuori di questo confine» aggiunge Accardi. E là fuori ci sono le supply chain, i fornitori delle imprese, ormai diventati obiettivi importanti degli attacchi, in quanto, come fornitori di manutenzione IT, software, servizi, possono avere accesso diretto alla rete dell’organizzazione.

La rigidità informatica è pericolosa, avverte la manager, mentre le aziende devono creare un’infrastruttura in grado di proteggere non solo il perimetro, ma anche la supply chain, i fornitori esterni, e tutto ciò che hanno al di là dei confini aziendali. In questa prospettiva, Zscaler punta ad aiutare le imprese a diventare resilienti “by design”, e a riprendersi dagli attacchi e dalle sfide interne ed esterne, semplificando la loro infrastruttura, rendendola sicura e adattandola rapidamente ai cambiamenti normativi, alla domanda di sovranità, agli sconvolgimenti del mercato.

Prepararsi al “quando” non al “se” avverrà un attacco

La sostanziale rigidità delle architetture aziendali rispetto ai requisiti di sicurezza, rileva Marco Catino, sales engineer manager di Zscaler, oggi ancora non consente di reagire, in una situazione in cui gli attacchi, sempre più numerosi e sofisticati, si verificano in un clima di incertezza e volatilità macroeconomica.

«In quest’ottica, la business continuity, che vuol dire anche resilienza, deve essere alla base, deve diventare uno dei punti fondamentali da cui partiamo. In altre parole, le aziende si devono preparare a “quando avverrà un attacco”, e non a “se avverrà un attacco”. Non basta più prevenire, bisogna essere pronti, resilienti, che vuol dire continuare a funzionare anche nel caso in cui succeda qualcosa di imprevisto» sottolinea il manager, osservando che oggi l’infrastruttura digitale su cui si basa il business moderno è fragile in maniera preoccupante.

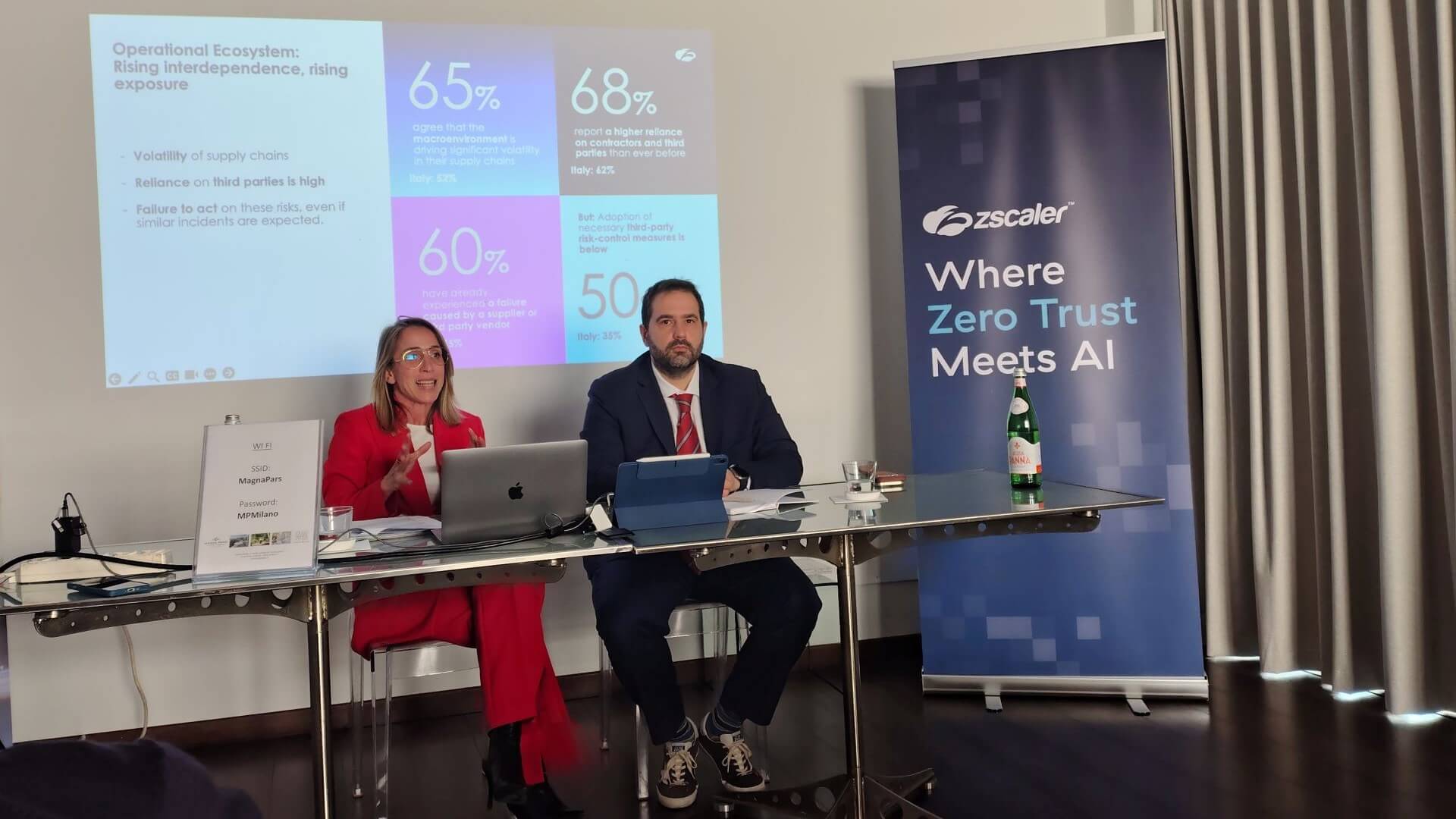

Una fresca fotografia di questa fragilità è scattata appunto dal sondaggio che Sapio Research ha condotto per Zscaler, interpellando 1.750 responsabili IT in 14 nazioni, Italia inclusa, occupati in organizzazioni con oltre 500 dipendenti, attive in diversi settori industriali.

In primo luogo, la ricerca registra un disallineamento tra consapevolezza, impegno attivo nelle iniziative di resilienza informatica, fiducia nella loro efficacia, e reale prontezza delle imprese nell’affrontare situazioni critiche: nell’ultimo anno, il 90% delle organizzazioni a livello globale, e l’83% in Italia, ha in effetti aumentato gli investimenti in strategie di cyber resilienza. Tuttavia, il 61%, e il 53% nel nostro paese, ammette che le proprie strategie di resilienza rimangono troppo orientate verso l’interno dell’organizzazione.

Difficile bilanciamento tra opportunità e sfide

Continuando ad allargare la prospettiva del sondaggio sulla realtà imprenditoriale italiana, emerge che il 98% delle imprese ha aggiornato la strategia di resilienza IT in risposta a fattori esterni; il 62% dichiara di fare maggiore affidamento su fornitori e terze parti rispetto al passato; il 55% ha già subìto un guasto causato da un fornitore o da un vendor terzo. Ma nonostante ciò, solo il 35% adotta misure di controllo dei rischi di terze parti.

La mancanza di monitoraggio costante, indice di scarsa preparazione e bassa resilienza, è confermata dal fatto che in Italia solo il 50% delle organizzazioni effettua valutazioni della resilienza informatica della catena di approvvigionamento ogni tre mesi, o con minore frequenza. Rispetto alle sfide di sovranità dei dati, il 66% considera strategie di data localization, mentre riguardo ai rischi emergenti, come AI e crittografia post-quantistica (PQC), il 35% collauda o implementa la AI agentica senza applicare regole di governance.

La limitata visibilità sull’infrastruttura è il problema cruciale, in ambienti IT in cui la gestione dei dati è al cuore delle vulnerabilità della AI, e la complessità architetturale riduce la trasparenza sulle varie operazioni: nel nostro paese, il 62% delle organizzazioni possiede una visibilità limitata sull’utilizzo della cosiddetta shadow AI da parte dei dipendenti.

Il 73% non ha tenuto conto della crittografia post-quantistica nella propria strategia IT complessiva, anche se il 64% è consapevole dei rischi futuri. Ancora, nel quadro di rapida espansione del processo di adozione della AI agentica, la curva di adozione sta superando le misure di protezione: mentre il 52% delle organizzazioni sta già testando la AI agentica, e il 15% ha già implementato progetti su questa tecnologia, il 66% non dispone di un sistema di governance ben definito.

Infine emerge il dato chiave: nonostante l’imperativo fondamentale sia diventare “resilient by design”, realizzando un’architettura agile e controlli orientati verso l’esterno che consentano un rapido adattamento alle tecnologie emergenti, in Italia l’86% delle imprese dichiara ancora di fare affidamento, in misura critica o media, su sistemi legacy.

Come evolvere la cybersecurity con un approccio in tre step

La risposta suggerita da Zscaler a tutte queste sfide aziendali, chiarisce Catino, segue una roadmap in tre passi.

Il primo è ottenere una completa visibilità sull’infrastruttura, che è la base della sicurezza proattiva, seguendo i flussi di dati che attraversano sistemi interni, partner esterni e l’intera supply chain.

Il secondo passo è allargare la prospettiva, dando priorità all’agilità di risposta ai fattori esterni in rapido mutamento (AI agentica, tensioni geopolitiche e sovranità dei dati, ecc.), e analizzando i rischi generati dalle minacce cyber non come eventi isolati, ma nel contesto della superficie di attacco globale e delle relative interdipendenze con fornitori e partner.

Il terzo step è costruire la resilienza by design, implementando un’architettura di sicurezza improntata sul modello zero trust, che applichi anche sugli agenti AI le stesse regole di sicurezza, controlli d’identità e principi di privilegi minimi adottati per tutti gli altri dipendenti e utenti dell’organizzazione.