La velocità è la nuova metrica del rischio cyber. Nel 2025 il tempo medio di breakout, l’intervallo che separa l’accesso iniziale di un attaccante dal primo movimento laterale verso gli asset critici dell’organizzazione, è sceso a 29 minuti, contro i 48 minuti del 2024. In alcuni casi osservati, l’esfiltrazione dei dati è iniziata quattro minuti dopo l’accesso iniziale. Il valore minimo registrato è di 27 secondi.

Sono dati che emergono dal Global Threat Report 2026 di CrowdStrike, frutto della correlazione di trilioni di eventi raccolti in tempo reale e incrociati con l’osservazione delle attività dei principali gruppi di criminalità informatica (eCrime) e degli attori riconducibili, in modo diretto o indiretto, a governi nazionali (state-nexus).

La riduzione dei tempi non è un fenomeno isolato, ma riflette l’evoluzione delle tecniche di attacco. Gli avversari sfruttano identità legittime, servizi approvati e flussi di accesso fidati. Gli attacchi cyber assomigliano sempre più a normali attività operative mentre il tempo a disposizione dei team di sicurezza per intervenire si riduce drasticamente.

Una dinamica che emerge con chiarezza dal report e che, nella lettura di Luca Nilo Livrieri, Director, Sales Engineering Southern Europe di CrowdStrike, segna un punto di discontinuità rispetto ai modelli di difesa tradizionali. Quando il ciclo dell’attacco si misura in minuti anche il baricentro della sicurezza deve spostarsi verso sistemi in grado di operare alla stessa velocità dell’avversario.

Indice degli argomenti

Tempo di evasione: la corsa contro gli avversari

Nel report il breakout time rappresenta il momento in cui l’attacco passa dalla fase di accesso iniziale a quella di espansione operativa. L’attaccante inizia a raccogliere informazioni sull’ambiente, ad aumentare progressivamente i propri livelli di accesso e a individuare i sistemi di maggiore valore per i suoi scopi. Questo passaggio non solo avviene in modo rapido ma, secondo il report, l’82% delle intrusioni rilevate è malware-free.

Gruppi come Scattered Spider, Punk Spider e Blockade Spider hanno perfezionato le intrusioni muovendosi tra endpoint, identità, cloud e applicazioni SaaS come utenti autorizzati e riducendo drasticamente i segnali anomali.

In diversi casi analizzati, apparire come un utente legittimo, muoversi rapidamente tra più ambienti e automatizzare le prime fasi dell’attacco ha permesso di comprimere drasticamente i tempi, passando dall’ingresso all’impatto operativo in meno di un’ora.

Identità compromesse e “dipendenti fantasma”

Una quota significativa dei cyber attacchi inizia con credenziali valide rubate ed è questo a rendere sempre più labile il confine tra attaccante esterno e insider.

Una volta ottenuto l’accesso, gli avversari sfruttano architetture di identità ibride tra on-premise e cloud per mantenere la persistenza, aumentare i privilegi e muoversi tra domini diversi senza ricorrere al malware.

A complicare ulteriormente il quadro è l’evoluzione del fenomeno dell’insider sintetico. Come osserva Livrieri, oltre alle tecniche documentate nel report stanno emergendo anche modelli operativi più sofisticati, basati sull’uso di dispositivi fisici reali per impersonare dipendenti credibili, come nel caso delle laptop farm emerse negli Stati Uniti. In questi casi, l’identità malevola non entra una sola volta, ma lavora nel tempo, costruendo comportamenti e accessi coerenti con quelli di un vero dipendente.

Il risultato è una nuova forma di insider threat, in cui il rischio finisce per integrarsi nei processi aziendali senza destare sospetti.

L’AI accelera gli attacchi, ma diventa bersaglio

Il report definisce il 2025 come “the year of the evasive adversary” segnando il passaggio a un modello di intromissione sempre più elusivo e difficile da rilevare.

Gli attacchi abilitati dall’intelligenza artificiale sono cresciuti dell’89% su base annua. I criminali utilizzano l’AI per studiare le vittime, rendere più efficaci le tecniche di social engineering e generare codice in grado di sottrarre credenziali ed eliminare le tracce digitali del proprio passaggio.

Parallelamente, l’AI diventa una nuova superficie di attacco. Oltre 90 organizzazioni sono state colpite attraverso tecniche di manipolazione dei prompt e abuso di strumenti AI legittimamente integrati nei processi aziendali. In questi casi, gli attaccanti non violano il modello, ma manipolano gli input, inducendo i sistemi AI a eseguire azioni non autorizzate.

Questo scenario si intreccia con la crescente esposizione degli ambienti cloud. Nel 2025 le intrusioni cloud-oriented sono aumentate del 37%. Cloud e AI condividono, così, lo stesso paradosso: abilitano efficienza e scalabilità, ma ampliano la superficie di attacco. Osservando questi dati, viene naturale chiedersi se la corsa all’adozione di cloud e AI abbia privilegiato la rapidità di implementazione rispetto alla progettazione della sicurezza. Livrieri riconduce la questione a una riflessione più ampia, legata a una security by design spesso sacrificata o non sufficientemente integrata.

Quando la risposta umana non basta più

In un contesto in cui l’intero ciclo di attacco può consumarsi in pochi minuti, la risposta esclusivamente umana mostra limiti strutturali. L’accelerazione impressa dall’AI riduce drasticamente il tempo tra accesso iniziale e movimento laterale, rendendo inefficaci processi basati su analisi manuali e sequenziali.

In questo contesto, l’automazione non è più un’opzione di efficienza, ma una condizione necessaria. Da qui l’evoluzione verso modelli di SOC agentici, capaci di correlare segnali tra endpoint, identità, cloud e SaaS e di attivare contromisure in tempo reale.

Come osserva Livrieri, l’automazione non sostituisce il fattore umano, ma ne ridefinisce il ruolo: accelera la risposta operativa, mentre alle persone spetta il governo del rischio e delle decisioni nei momenti critici.

Geopolitica del cyber risk: Cina, Russia, Corea del Nord

Il Global Threat Report evidenzia un aumento del 38% delle attività riconducibili alla Cina, con un focus marcato sulla logistica (+85%). Gli attori China-nexus adottano un modello di attacco orientato alla raccolta di intelligence e al mantenimento dell’accesso nel tempo. Il report rileva che il 67% delle vulnerabilità sfruttate consente un accesso diretto ai sistemi e che il 40% degli attacchi colpisce dispositivi edge esposti, utilizzati come punti di ingresso stabili.

Diversa la postura degli attori legati alla Russia, più orientati a operazioni rapide ed evasive,

con un uso crescente di vulnerabilità zero-day, in un contesto in cui il 42% delle vulnerabilità viene sfruttato prima della divulgazione pubblica.

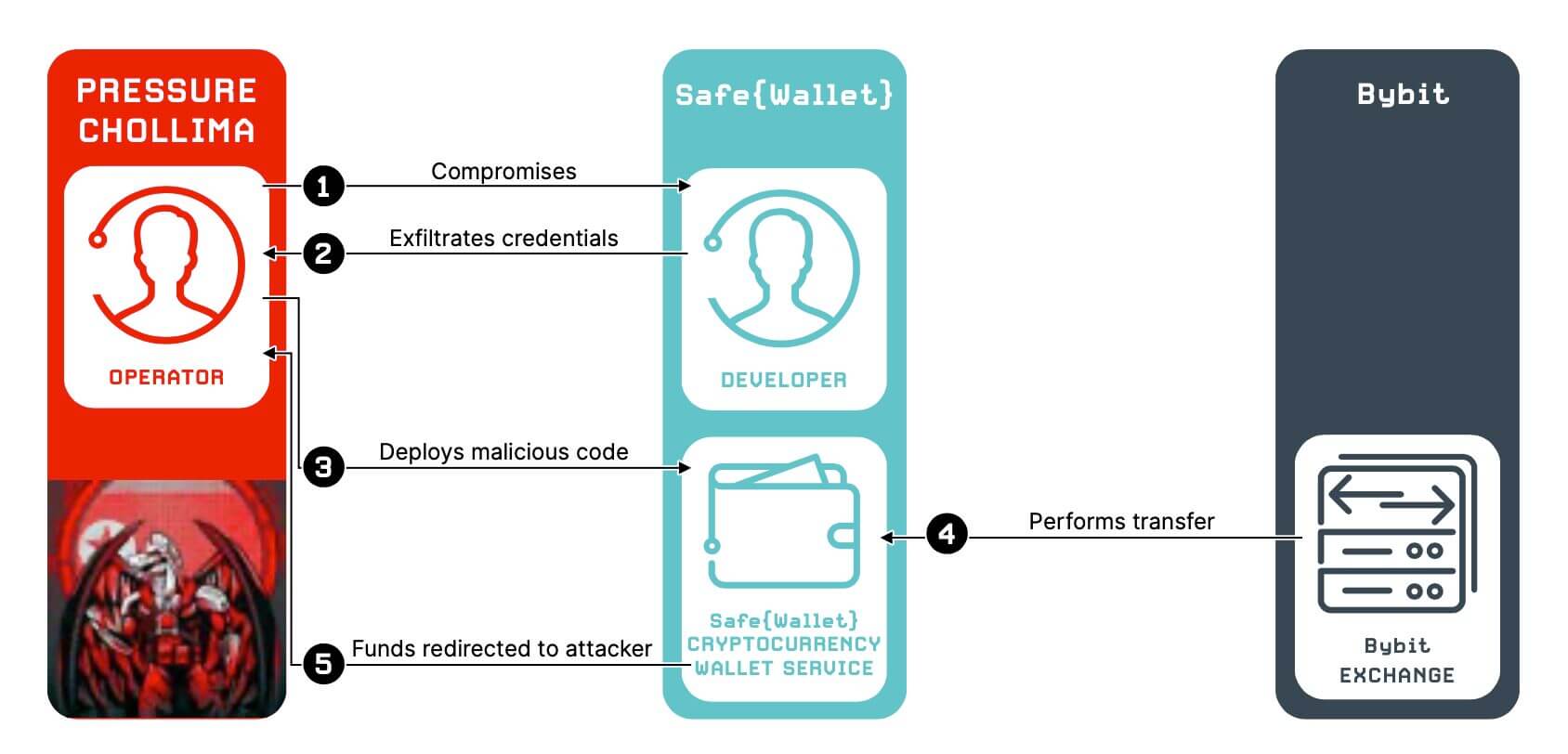

La Corea del Nord si distingue per un cybercrime orientato al finanziamento statale, con attività in crescita di oltre il 130% tra supply chain attack, furti di criptovalute e insider sintetici. Livrieri cita come caso emblematico la compromissione di Safe{Wallet}, sfruttata come vettore per colpire Bybit, una delle principali piattaforme di trading di criptovalute, con un furto di 1,46 miliardi di dollari in criptovalute attribuito a un’operazione riconducibile al cluster Pressure Chollima. Si tratta del più grande singolo colpo finanziario mai documentato nel dominio cyber.