I dati relativi alla prima metà del 2025 delineano un panorama di profonda trasformazione per la sicurezza digitale. Durante il convegno “Cybersecurity: immaginare l’imprevedibile”, organizzato dall’Osservatorio Cybersecurity & Data Protection del Politecnico di Milano, Nicola Ciani, Ricercatore dell’Osservatorio, ha presentato una fotografia allarmante dello scenario attuale. L’analisi si basa sui rilievi effettuati nei primi sei mesi dell’anno, evidenziando come gli incidenti cyber stiano raggiungendo volumi e livelli di complessità mai visti in precedenza.

Indice degli argomenti

L’emergenza dei numeri: un 2025 di rottura

Il primo dato che emerge riguarda la frequenza degli attacchi. Secondo quanto esposto da Ciani, il numero di incidenti cyber censiti esclusivamente nei primi sei mesi del 2025 ha eguagliato la somma complessiva di quelli rilevati durante l’intero arco del 2023.

Questo raddoppio della velocità di esecuzione delle minacce si accompagna a un incremento qualitativo della pericolosità. La severity delle azioni malevole è infatti aumentata del 143% rispetto al 2020, segno di un’offensiva che diventa sempre più difficile da intercettare per le strutture di difesa tradizionali.

Ciani sottolinea che ci troviamo di fronte a un «senso di emergenza molto sentito rispetto anche agli anni passati». Questa condizione è alimentata da un divario crescente tra le capacità degli attaccanti e le risposte delle organizzazioni, una distanza che molte realtà globali faticano ancora a colmare. In questo quadro, l’Italia non rappresenta un’eccezione, ma mostra anzi alcune peculiarità che la rendono un bersaglio privilegiato.

Il caso Italia: hacktivismo e vulnerabilità demografica

L’analisi dell’Osservatorio evidenzia una sproporzionalità significativa tra il peso demografico ed economico dell’Italia e il numero di incidenti cyber subiti. Il Paese risulta particolarmente esposto a causa di fenomeni legati alla natura dell’aggressore: l’area geografica italiana è infatti maggiormente colpita da attacchi guidati da matrice attivista.

Per le imprese italiane, lo scenario si conferma estremamente complesso. I dati della rilevazione 2025 indicano che:

- Circa un terzo delle grandi organizzazioni italiane ha subito un incidente cyber nel corso dell’anno.

- Nel 3% dei casi, l’attacco ha prodotto impatti diretti e tangibili sulla continuità operativa aziendale.

- Oltre un’organizzazione su due ha avviato una revisione completa dei propri piani di Incident Response.

Questa spinta al cambiamento è giustificata non solo dal volume delle minacce, ma anche dalla loro crescente eterogeneità, che costringe i responsabili della sicurezza a ridisegnare i perimetri di protezione.

L’evoluzione del fattore umano e l’efficacia del phishing

Nonostante l’innovazione tecnologica, il fattore umano rimane da oltre un decennio il principale punto di ingresso per gli incidenti cyber. Tuttavia, le dinamiche di manipolazione stanno cambiando radicalmente. Ciani osserva che le tradizionali attività di formazione e awareness non stanno producendo i risultati sperati, poiché devono scontrarsi con strumenti offensivi potenziati dall’intelligenza artificiale.

L’utilizzo dell’AI Generativa ha drasticamente migliorato l’efficacia delle campagne di phishing, rendendole più credibili e difficili da distinguere dalle comunicazioni legittime. A questo si aggiunge la preoccupazione per la creazione di identità sintetiche, un fenomeno che Ciani prevede avrà un risvolto negativo nella futura interazione tra uomo e macchina, specialmente con la diffusione dell’AI Agentica all’interno dei processi organizzativi.

La nuova frontiera: AI Agentica e Human-on-the-loop

L’elemento di maggiore discontinuità per i prossimi mesi è rappresentato dall’ingresso dell’intelligenza artificiale nei processi di orchestrazione degli attacchi.

Secondo il ricercatore del Politecnico di Milano, l’AI Agentica diventerà un pilastro sia per l’automazione che per la gestione delle operazioni malevole. Il cambiamento fondamentale risiede nel passaggio al modello “human-on-the-loop”, dove l’essere umano non è più integrato in ogni passaggio del processo, ma si posiziona al di sopra di esso con funzioni di supervisione, lasciando l’esecuzione materiale alle macchine.

Questo paradigma porta con sé due conseguenze dirette:

- Un maggiore accesso al cybercrime anche per individui privi di competenze tecniche verticali, che possono sfruttare le capacità dell’AI per condurre attacchi complessi.

- Un radicale stravolgimento del concetto di attore malevolo, che non sarà più identificabile esclusivamente con l’essere umano o con gruppi criminali organizzati e parastatali, ma includerà entità artificiali autonome.

Infrastrutture critiche e il peso del debito tecnico

Un altro pilastro che alimenta il rischio di incidenti cyber è la gestione dell’infrastruttura IT. In Italia e in Europa persiste un forte debito tecnico dovuto all’obsolescenza e all’eterogeneità dei sistemi. Nel 2025 si è registrata una crescita importante delle vulnerabilità note a livello globale, molte delle quali presentano punteggi di gravità estremamente elevati.

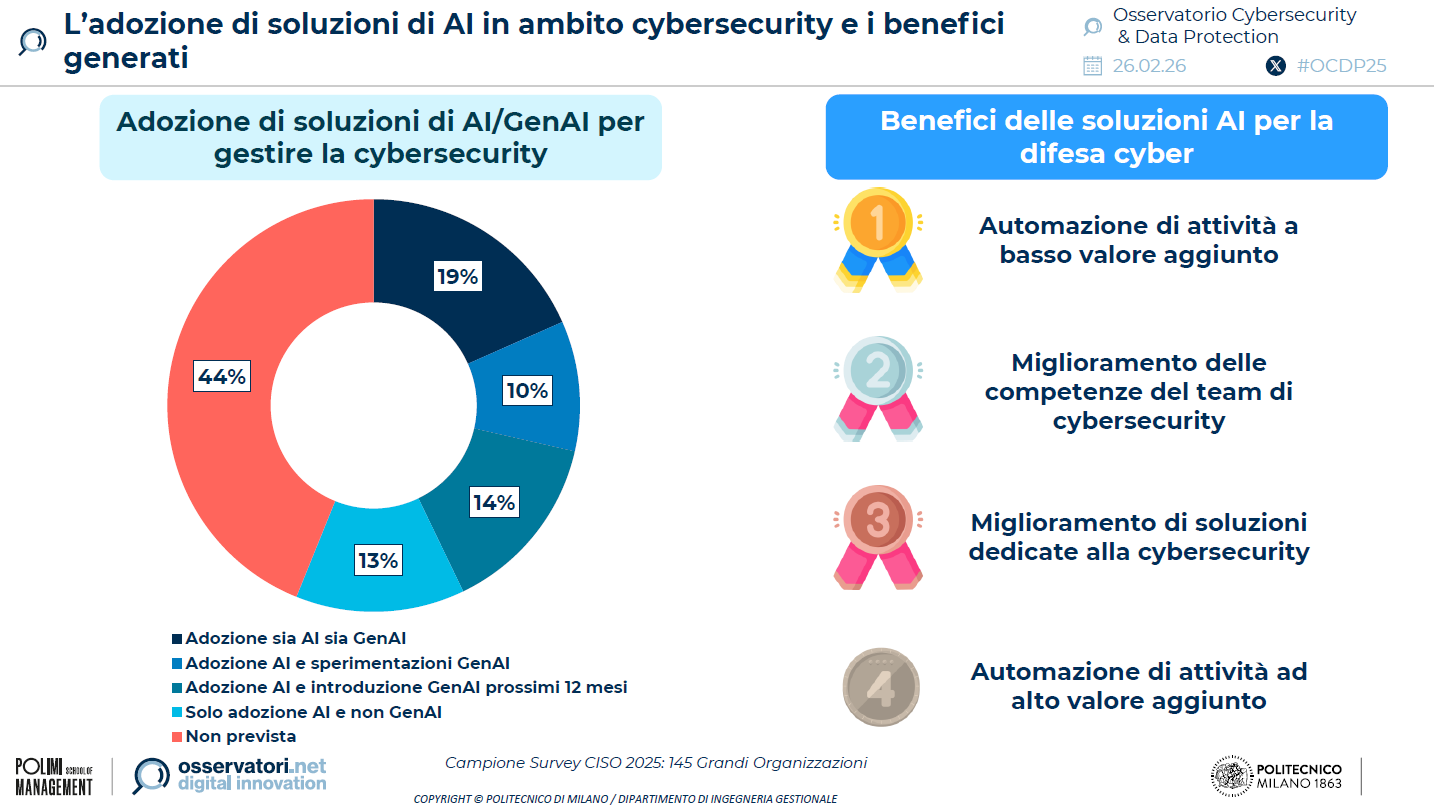

L’onerosità della manutenzione e del patching è destinata ad aumentare, anche perché gli aggressori utilizzano ora motori di AI Generativa estremamente sofisticati per intercettare falle e vulnerabilità nelle infrastrutture. In parallelo, il business spinge verso un’innovazione spesso priva di “guardrail” di sicurezza: l’adozione spontanea di soluzioni di intelligenza artificiale avviene frequentemente senza il coordinamento dei CISO, esponendo processi critici a rischi emergenti.

Un esempio concreto delle implicazioni sistemiche di queste vulnerabilità è rappresentato dal caso Jaguar Land Rover, colpita a settembre 2025 dal gruppo hacker Scattered Lapsus$ Hunters con un cyber attacco che è riuscito affermare le fabbriche da oltre dieci giorni, oltre al sospendere le attività.

L’attacco ha riportato l’attenzione sulla OT Security e sulla necessità di proteggere i dispositivi industriali interconnessi. La mancata convergenza tra il mondo IT e quello OT rimane un punto di debolezza in molte organizzazioni, con impatti che possono estendersi ben oltre i confini aziendali, influenzando parametri macroeconomici come il PIL.

La vulnerabilità della filiera e il ruolo delle terze parti

L’analisi di Ciani si conclude toccando un tema storicamente discusso ma oggi reinterpretato: la sicurezza delle terze parti. Nonostante il richiamo del World Economic Forum nel rapporto 2026 sulla cybersecurity, persiste una scarsa attenzione alla resilienza della filiera. Molte aziende continuano a gestire il rischio dei fornitori attraverso checklist puntuali che diventano rapidamente obsolete in un mercato dinamico.

Esiste una diffusa incapacità di avere visibilità sui subfornitori — le cosiddette quarte, quinte e seste parti — mentre la variabile geopolitica agisce come una “wildcard” imprevedibile. Secondo Ciani, solo i CISO delle organizzazioni più resilienti considerano oggi la catena di fornitura come un elemento critico per la continuità operativa.

Verso un concetto di resilienza sistemica

In un’epoca in cui gli incidenti cyber sono considerati eventi inevitabili, l’obiettivo delle organizzazioni deve spostarsi dalla semplice protezione alla capacità di assorbire l’urto. La rapidità con cui la minaccia evolve richiede alle imprese una capacità di risposta altrettanto veloce. Come affermato da Nicola Ciani in chiusura del suo intervento: «È importante cogliere in maniera più reattiva quelle che possono essere le opportunità tecnologiche, proprio perché la minaccia le sta valorizzando veramente molto velocemente». L’adozione di pratiche di autoprotezione e autorisposta non è più un’opzione, ma una necessità per garantire la sopravvivenza in un ecosistema digitale ostile.

FAQ: Cybercrime

Cosa si intende per cybercrime?

Il cybercrime comprende una vasta serie di reati informatici che vanno dallo sviluppo di virus allo spionaggio industriale, dal furto di identità al ransomware (malware che limita gli accessi ai dispositivi, prendendo “in ostaggio” i dati aziendali fino al pagamento di un riscatto). Si tratta di una materia in continua evoluzione, che implica una costante rincorsa tra attaccanti e difensori e richiede massimo impegno alle organizzazioni per implementare contromisure efficaci.

Quali sono le principali tipologie di gruppi hacker?

Secondo uno studio Trend Micro, i gruppi hacker sono organizzati in tre principali tipologie in base alle dimensioni: 1) Piccole organizzazioni con un livello di management, 1-5 membri e meno di $500.000 di fatturato annuo; 2) Medie organizzazioni con due livelli di management, 6-49 membri e fino a 50 milioni di dollari di fatturato; 3) Grandi organizzazioni con tre livelli di management, oltre 50 dipendenti e più di 50 milioni di dollari di fatturato annuo. Questi gruppi criminali sono sempre più simili ad aziende vere e proprie, con strutture gerarchiche, divisioni di compiti e persino programmi per dipendenti.

Come sta evolvendo il malware con l’intelligenza artificiale?

Il malware potenziato da intelligenza artificiale rappresenta la nuova frontiera del cybercrime. Questa tecnologia permette agli attaccanti di creare minacce capaci di apprendere, adattarsi e mimetizzarsi, sfuggendo alle difese tradizionali. Gli hacker utilizzano l’AI principalmente come strumento di produttività per rendere i loro attacchi più efficaci, migliorando la qualità delle email di phishing e creando deepfake per gli attacchi di social engineering. Sebbene non siano ancora emerse tecniche d’attacco basate esclusivamente sull’AI, ci si aspetta una crescente fase di sperimentazione da parte dei criminali informatici nel prossimo futuro.

Qual è l’impatto economico del cybercrime a livello globale?

L’impatto economico del cybercrime è enorme e in continua crescita. Secondo dati presentati da Microsoft, le perdite previste dal cybercrime arriveranno a 10,5 trilioni di dollari nel 2025, un “mercato” che vale molto più del traffico globale di droga. Questo sottrae risorse significative che potrebbero essere utilizzate per innovazione e competitività. Il ransomware, in particolare, se fosse un paese avrebbe il terzo PIL più grande a livello globale, con un incremento del 15% che supererebbe persino la crescita economica cinese. Questo ecosistema criminale da 8 trilioni di dollari rappresenta una rete complessa di attori, initial access brokers e affiliati che coordinano i loro sforzi per compromettere infrastrutture cloud e on-premises.

Come è cambiata la situazione degli attacchi informatici negli ultimi anni?

Secondo il Rapporto Clusit 2025, gli attacchi informatici sono aumentati del 27,4% a livello globale rispetto all’anno precedente, con una media mensile salita a 295 attacchi contro i 232 del 2023 e i 139 del 2019. Il cybercrime si conferma la principale motivazione dietro gli attacchi (86%), mentre crescono anche le offensive legate ad attivismo (+16%) e disinformazione, probabilmente a causa delle tensioni geopolitiche. I principali settori colpiti sono stati Obiettivi Multipli (18%), Settore Governativo/Militare (13%) e Sanità (13%). L’Europa e l’America concentrano il 65% degli attacchi globali, con l’Europa (30%) che si sta avvicinando ai livelli americani (35%).

Qual è la situazione dell’Italia rispetto agli attacchi informatici?

L’Italia si trova in una posizione particolarmente vulnerabile agli attacchi informatici. Secondo il Rapporto Clusit 2025, nel nostro paese gli incidenti cyber sono cresciuti del 15,2% rispetto al 2023, con un’incidenza globale del 10,1%. Il dato più preoccupante è che, nonostante rappresenti solo lo 0,7% della popolazione mondiale e l’1,8% del PIL globale, l’Italia subisce il 10% degli attacchi informatici globali, una quota sproporzionata rispetto ad altri paesi europei come Francia (4%) e Germania (3%). Il settore manifatturiero italiano è particolarmente vulnerabile, con un quarto degli attacchi globali in questo settore che colpisce realtà italiane. Stesso discorso per i trasporti e la logistica, dove un quarto degli attacchi mondiali ha coinvolto aziende italiane.

Quali sono le principali tecniche di attacco utilizzate dai cybercriminali?

Le principali tecniche di attacco utilizzate dai cybercriminali includono il malware (che ha causato il 38% degli incidenti in Italia), seguito dagli attacchi DDoS (21%), dalle vulnerabilità (19%) e dal phishing/social engineering (11%), secondo il Rapporto Clusit 2025. Il ransomware continua a essere il metodo più utilizzato, pari all’81% di tutti gli attacchi malware. Le tecniche multiple si confermano le più pericolose, riflettendo la gravità degli attacchi combinati. L’aumento di phishing e social engineering conferma come il fattore umano resti uno degli anelli deboli nella sicurezza informatica, mentre le vulnerabilità zero-day permettono ai cybercriminali di colpire i sistemi prima che possano essere aggiornati o messi in sicurezza.

Come si stanno evolvendo le minacce informatiche con l’uso dell’AI?

L’evoluzione delle minacce informatiche con l’uso dell’AI sta portando a nuovi rischi per la sicurezza. I deepfake stanno diventando sempre più sofisticati, permettendo agli hacker di imitare voce, stile di scrittura e personalità delle persone per creare “gemelli digitali cattivi” che ingannano le vittime. Questo rende possibile generare falsi dipendenti per attacchi di Business Email Compromise (BEC) e sfruttare dati biometrici esposti involontariamente. I sistemi di intelligenza artificiale stessi possono essere manipolati per compiere azioni dannose e creare phishing personalizzato, aumentando l’efficienza del crimine informatico. Se l’AI dovesse iniziare a operare autonomamente su strumenti aziendali, si genererebbero sequenze di azioni non facilmente rilevabili, rendendo più complicato controllare le operazioni in tempo reale.

Quali sono le sfide di genere nel settore della cybersecurity?

Nel settore della cybersecurity esiste un significativo gender gap. Secondo uno studio di Trend Micro, paradossalmente, il mondo della criminalità informatica sembra essere più meritocratico di quello della sicurezza legittima: almeno il 30% degli utenti dei forum di cybercriminalità sono donne, mentre su piattaforme professionali come Stack Overflow solo il 12% dei visitatori è di sesso femminile. In Italia, l’associazione “Woman for Security” ha tracciato un identikit della professionista della cybersecurity: la maggior parte sono laureate (55%) con specifica formazione post-laurea (31%), lavorano principalmente nell’ambito tecnico (44%), ma solo il 39% riceve una retribuzione pari a quella dei colleghi uomini. Per il 48% delle professioniste, la conciliazione tra lavoro e famiglia risulta più problematica rispetto ai colleghi uomini.

Quali sono le principali sfide per il settore finanziario contro il cybercrime?

Il settore finanziario affronta sfide specifiche contro il cybercrime, essendo un bersaglio prediletto per i criminali informatici. Secondo il Cost of a Data Breach report di IBM, l’industria dei financial services registra un costo medio di 5,72 milioni di dollari per ogni violazione dei dati. Le principali minacce includono la sottrazione delle credenziali di accesso e dispositive, il furto dei dati delle carte di credito e la sostituzione fraudolenta dei dati di pagamento. Una peculiarità del settore è che gli attacchi prendono di mira non solo i sistemi e i dipendenti dell’azienda, ma anche i clienti della banca, che spesso hanno un’awareness inferiore. I vettori di attacco principali sono malware, phishing potenziato da social engineering e frodi dispositive. Per proteggersi, oltre alle misure tecniche, è fondamentale l’awareness sia dei dipendenti che dei clienti, con formazione interattiva e coinvolgente.